NIS 2: Wszystko, co musisz wiedzieć o dyrektywie unijnej.

31 października 2024

Ten tekst przeczytasz w 26 minut

Jak wynika z najnowszego raportu Microsoft – Polska jest w trójce Europejskich państw najbardziej zagrożonych atakami cybernetycznymi ze strony grup sponsorowanych przez obce państwa, głównie Rosję. Unia Europejska podejmuje coraz bardziej zdecydowane kroki, aby zapewnić skuteczną ochronę przed cyber zagrożeniami, które zagrażają nie tylko pojedynczym organizacjom, ale całym sektorom gospodarki oraz kluczowym usługom, takim jak energetyka, zdrowie, finanse, transport czy komunikacja. W odpowiedzi na dynamicznie zmieniające się zagrożenia, UE przyjęła w 2022 roku zaktualizowaną wersję przepisów dotyczących bezpieczeństwa sieci i informacji – dyrektywę NIS2 (Network and Information Security Directive 2), która stanowi kontynuację i rozszerzenie pierwotnej dyrektywy NIS z 2016 roku.

Pierwsza dyrektywa NIS była krokiem milowym w ustanawianiu wspólnych ram prawnych dla cyberbezpieczeństwa na poziomie europejskim. Obejmowała ona kluczowe sektory, takie jak infrastruktura energetyczna, woda, transport i sektor finansowy, nakładając na kraje członkowskie oraz przedsiębiorstwa obowiązek podjęcia działań mających na celu zabezpieczenie systemów informatycznych oraz ciągłość świadczenia usług. Jednak w obliczu nowych, bardziej zaawansowanych zagrożeń oraz wzrostu liczby cyberataków, szczególnie w czasie pandemii COVID-19, pojawiła się konieczność zaktualizowania i zaostrzenia przepisów. NIS2 stanowi odpowiedź na te wyzwania, wprowadzając bardziej kompleksowe podejście do zarządzania ryzykiem cybernetycznym, rozszerzając zakres regulacji oraz wprowadzając surowsze kary za ich nieprzestrzeganie.

Znaczenie dla biznesu i społeczeństwa

Dyrektywa NIS 2 ma ogromne znaczenie zarówno dla biznesu, jak i dla społeczeństwa, kładąc nacisk na poprawę cyberbezpieczeństwa oraz skuteczniejsze zarządzanie ryzykiem cybernetycznym. Dla firm i instytucji wprowadza ona nowe, bardziej rygorystyczne wymagania dotyczące ochrony systemów informacyjnych, które muszą zostać spełnione, aby utrzymać zgodność z przepisami. Obejmuje to m.in. wdrażanie środków zapobiegających atakom, szybsze reagowanie na incydenty oraz obowiązek raportowania wszelkich zagrożeń. Dostosowanie się do NIS 2 jest nie tylko obowiązkiem prawnym, ale także kluczowym krokiem w podniesieniu poziomu bezpieczeństwa cyfrowego w firmach, co przyczynia się do ochrony danych, infrastruktury krytycznej oraz zapewnienia ciągłości działania.

Dla przedsiębiorstw nieprzestrzeganie tych regulacji może wiązać się z poważnymi konsekwencjami finansowymi i reputacyjnymi, w tym nałożeniem surowych kar. Z kolei dla społeczeństwa wprowadzenie NIS 2 to gwarancja lepszego zabezpieczenia kluczowych usług, takich jak energetyka, zdrowie, transport czy dostawcy internetu, co zwiększa odporność na cyberzagrożenia. W dłuższej perspektywie, zwiększona świadomość i skuteczniejsze zarządzanie ryzykiem przyczyniają się do budowania zaufania w cyfrowym świecie, co ma fundamentalne znaczenie w erze transformacji cyfrowej.

Tło prawne i powody wprowadzenia NIS 2

Historia dyrektywy NIS

Pierwsza dyrektywa NIS została przyjęta przez Unię Europejską w 2016 roku. Była to pionierska inicjatywa mająca na celu stworzenie ram prawnych dotyczących cyberbezpieczeństwa na poziomie unijnym. W obliczu rosnących zagrożeń w cyberprzestrzeni, NIS miała na celu poprawę bezpieczeństwa sieci i systemów informacyjnych w kluczowych sektorach gospodarki. Jej głównym założeniem było wprowadzenie minimalnych wymogów dotyczących zarządzania ryzykiem oraz zwiększenie zdolności do reagowania na incydenty w obszarze cyberbezpieczeństwa.

NIS zobowiązała państwa członkowskie do ustanowienia krajowych organów ds. cyberbezpieczeństwa oraz mechanizmów współpracy na poziomie UE. Organizacje działające w kluczowych sektorach, takie jak operatorzy usług krytycznych (np. dostawcy energii, wodociągi) oraz dostawcy usług cyfrowych, zostali zobligowani do spełnienia określonych wymogów związanych z ochroną swoich systemów informacyjnych.

Mimo że dyrektywa NIS była ważnym krokiem w kierunku zwiększenia bezpieczeństwa cyfrowego w Europie, w ciągu kilku lat od jej wprowadzenia pojawiły się nowe wyzwania, które wymagały aktualizacji przepisów. Przede wszystkim dynamiczna ewolucja technologii, wzrost skali i złożoności cyberataków oraz rozwój nowych sektorów cyfrowych sprawiły, że pierwotna dyrektywa NIS stała się niewystarczająca.

Kontekst ewolucji zagrożeń cybernetycznych i potrzeba aktualizacji przepisów

Od czasu przyjęcia dyrektywy NIS w 2016 roku, świat cyberzagrożeń przeszedł znaczną transformację. Wzrost liczby urządzeń podłączonych do Internetu, dynamiczny rozwój usług chmurowych, a także coraz większa liczba organizacji i użytkowników zależnych od technologii cyfrowych spowodowały, że cyberbezpieczeństwo stało się kluczowym elementem funkcjonowania gospodarek. Transformacja cyfrowa, w tym automatyzacja procesów i powszechna digitalizacja danych, zwiększyła nie tylko wydajność operacyjną przedsiębiorstw, ale również ekspozycję na nowe zagrożenia.

Cyberprzestępcy zaczęli wykorzystywać coraz bardziej zaawansowane narzędzia i techniki do przeprowadzania ataków, co sprawiło, że wiele przedsiębiorstw oraz instytucji zaczęło odczuwać presję związaną z ochroną swoich systemów IT. Nowoczesne zagrożenia, takie jak ransomware, phishing czy zaawansowane ataki DDoS, wymusiły na Unii Europejskiej rewizję swoich przepisów, aby dostosować je do nowych realiów.

W odpowiedzi na te wyzwania, w 2022 roku wprowadzono zaktualizowaną dyrektywę NIS 2, która ma na celu lepsze przygotowanie Europy na współczesne zagrożenia cybernetyczne oraz poprawę zdolności do reagowania na incydenty w skali europejskiej.

Wzrost liczby cyberataków

Jednym z głównych powodów wprowadzenia dyrektywy NIS 2 był gwałtowny wzrost liczby oraz skali cyberataków, szczególnie na infrastrukturę krytyczną i kluczowe usługi. W ostatnich latach obserwowano coraz bardziej zaawansowane ataki ransomware, których ofiarami padały instytucje publiczne, szpitale, dostawcy energii, a także duże przedsiębiorstwa. Przykłady znaczących incydentów, takich jak ataki na szpitale w Irlandii czy Niemczech, a także na amerykański rurociąg Colonial Pipeline, pokazały, jak wielki wpływ mogą mieć cyberataki na zdrowie publiczne, gospodarkę i bezpieczeństwo obywateli.

Ransomware, czyli złośliwe oprogramowanie, które szyfruje dane ofiar i żąda okupu za ich odzyskanie, stało się jednym z najczęściej stosowanych narzędzi cyberprzestępców. Ataki te często prowadziły do paraliżu całych instytucji, co w szczególności dotknęło sektor ochrony zdrowia, energetykę oraz dostawców usług publicznych. Ponadto cyberprzestępcy coraz częściej zaczęli wykorzystywać atakowane luki w infrastrukturze IT do szantażowania firm i wyłudzania milionów euro w postaci okupu.

Znaczące incydenty, które wpłynęły na postrzeganie cyberbezpieczeństwa w UE

- Ataki ransomware na szpitale – W 2020 roku szpitale w całej Europie były celem ataków ransomware, które doprowadziły do zakłóceń w działaniu systemów informatycznych odpowiedzialnych za obsługę pacjentów. Incydenty te ujawniły, jak wrażliwy na cyberataki jest sektor ochrony zdrowia.

- Atak na Colonial Pipeline w USA – Choć nie miało to miejsca bezpośrednio w Europie, ten atak pokazał, jak niszczycielski może być cyberatak na infrastrukturę krytyczną, prowadząc do czasowego paraliżu dostaw energii w Stanach Zjednoczonych.

Te wydarzenia, wraz z wieloma innymi incydentami, sprawiły, że cyberbezpieczeństwo stało się priorytetem dla rządów i instytucji europejskich. W rezultacie NIS 2 ma na celu wzmocnienie ochrony przed takimi zagrożeniami.

Nowe wyzwania w obszarze bezpieczeństwa

Jednym z najważniejszych wyzwań, przed którymi stanęła Unia Europejska, jest zapewnienie ochrony w kontekście dynamicznej transformacji cyfrowej. Nowoczesne technologie, takie jak Internet Rzeczy (IoT), chmura obliczeniowa, sztuczna inteligencja, a także rosnąca liczba urządzeń podłączonych do sieci, zwiększają złożoność systemów IT i narażają je na nowe formy ataków.

Wpływ transformacji cyfrowej na cyberbezpieczeństwo

Transformacja cyfrowa znacząco wpłynęła na krajobraz cyberbezpieczeństwa, wprowadzając zarówno nowe możliwości, jak i zagrożenia. Rosnąca liczba inteligentnych urządzeń i systemów Internetu Rzeczy (IoT) stwarza dodatkowe punkty wejścia dla cyberprzestępców, którzy mogą wykorzystywać słabe zabezpieczenia tych urządzeń do ataków. Choć IoT ułatwia codzienne funkcjonowanie, to wiele urządzeń nie jest odpowiednio chronionych, co zwiększa ryzyko cyberataków. Ponadto wzrost wykorzystania chmury obliczeniowej, z którą wiąże się przenoszenie danych i systemów do zewnętrznych centrów danych, wymaga opracowania nowych metod ochrony prywatności i bezpieczeństwa danych. Firmy muszą dostosować swoje strategie cyberbezpieczeństwa, aby chronić się przed coraz bardziej zaawansowanymi zagrożeniami w zmieniającym się cyfrowym ekosystemie.

Znaczenie ochrony infrastruktury krytycznej

Infrastruktura krytyczna, czyli systemy i usługi kluczowe dla funkcjonowania społeczeństwa (jak energetyka, transport, ochrona zdrowia), jest coraz bardziej narażona na cyberataki. Jakiekolwiek zakłócenia w działaniu tych sektorów mogą prowadzić do katastrofalnych skutków – od przerw w dostawach prądu po zagrożenie życia pacjentów w szpitalach. W związku z tym NIS 2 kładzie szczególny nacisk na zabezpieczenie infrastruktury krytycznej oraz kluczowych dostawców usług cyfrowych.

Ochrona dostawców technologii

Firmy dostarczające technologie cyfrowe, takie jak dostawcy usług chmurowych, firmy IT oraz operatorzy systemów informatycznych, odgrywają kluczową rolę w zapewnieniu bezpieczeństwa w całym ekosystemie cyfrowym. NIS 2 nakłada na te firmy nowe obowiązki, w tym wymogi dotyczące raportowania incydentów oraz zapewnienia odpowiednich zabezpieczeń w swoich produktach i usługach.

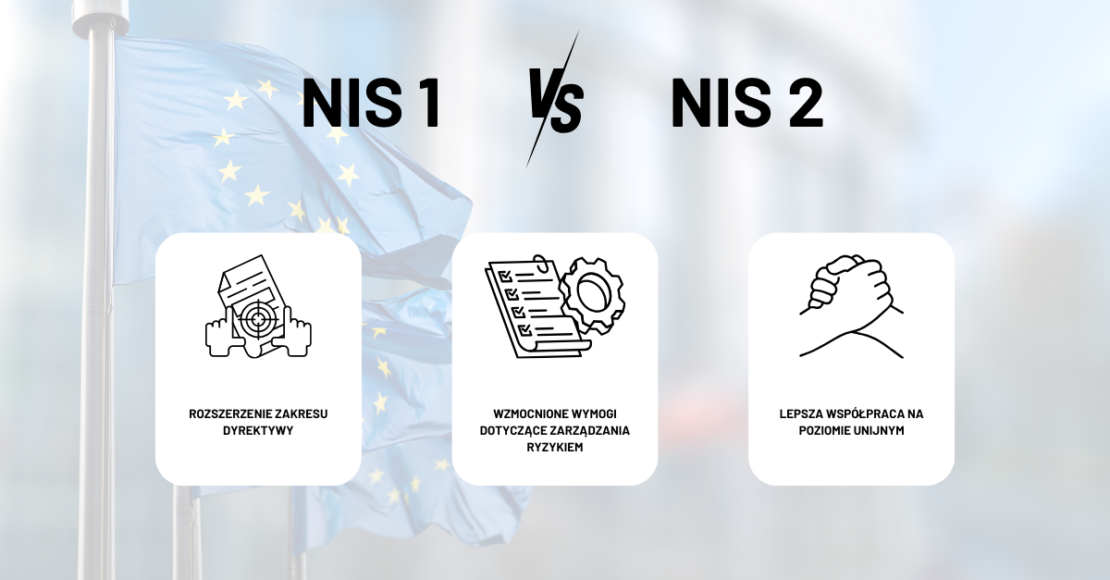

Kluczowe zmiany w NIS 2 w porównaniu do NIS

Rozszerzenie zakresu dyrektywy

Jedną z najbardziej znaczących zmian w NIS 2 jest rozszerzenie zakresu podmiotów objętych regulacjami. Podczas gdy pierwotna dyrektywa NIS obejmowała głównie kluczowe sektory, takie jak energetyka, transport czy sektor finansowy, NIS 2 poszerza ten zakres o dodatkowe branże, w tym sektor zdrowotny, badawczy oraz dostawców usług ICT (Information and Communication Technology). Oznacza to, że większa liczba organizacji, w tym firmy z sektorów takich jak opieka zdrowotna czy dostawcy chmurowi, będzie musiała dostosować swoje procedury do nowych wymogów bezpieczeństwa.

Co więcej, NIS 2 obejmuje teraz zarówno większe, jak i średnie przedsiębiorstwa działające w kluczowych sektorach, niezależnie od ich wielkości. W przeciwieństwie do poprzedniej wersji dyrektywy, która kładła większy nacisk na duże podmioty, nowe przepisy dotyczą także mniejszych firm, które mogą być kluczowe dla funkcjonowania infrastruktury krytycznej. To posunięcie ma na celu zminimalizowanie luk w zabezpieczeniach w mniejszych organizacjach, które często padają ofiarami cyberataków z powodu słabszych zabezpieczeń.

Wzmocnione wymogi dotyczące zarządzania ryzykiem

NIS 2 wprowadza bardziej rygorystyczne wymogi w zakresie zarządzania ryzykiem cybernetycznym. Jednym z kluczowych elementów nowych regulacji jest obowiązek opracowywania planów zarządzania ryzykiem przez wszystkie organizacje objęte dyrektywą. Plany te mają na celu systematyczne identyfikowanie, ocenę i kontrolę zagrożeń związanych z bezpieczeństwem systemów informatycznych. Firmy i instytucje będą musiały zainwestować w narzędzia i procedury, które pomogą im monitorować potencjalne zagrożenia i szybciej na nie reagować.

Kolejną nowością jest wprowadzenie surowszych wymagań dotyczących raportowania incydentów cybernetycznych. Organizacje będą miały obowiązek zgłaszania wszelkich poważnych incydentów związanych z cyberbezpieczeństwem w ciągu 24 godzin od ich wykrycia. To zdecydowanie skraca czas reakcji w porównaniu do wcześniejszych regulacji, które dawały więcej czasu na raportowanie. Krótszy czas zgłoszenia ma na celu szybsze wykrywanie i ograniczanie skutków cyberataków oraz lepszą wymianę informacji na temat zagrożeń na poziomie europejskim.

Lepsza współpraca na poziomie unijnym

NIS 2 wprowadza także nowe mechanizmy współpracy między państwami członkowskimi UE, co ma na celu lepszą koordynację działań w obszarze cyberbezpieczeństwa. W odpowiedzi na coraz bardziej złożone i transgraniczne zagrożenia, UE kładzie nacisk na wzmocnienie współpracy, co umożliwi bardziej skoordynowane reagowanie na cyberataki, które mogą dotknąć wielu krajów jednocześnie.

Kluczowym elementem tej współpracy jest utworzenie Europejskiej Sieci ds. Bezpieczeństwa Cybernetycznego. Sieć ta ma na celu usprawnienie wymiany informacji, monitorowanie incydentów oraz koordynację działań w zakresie zapobiegania i reagowania na cyberataki. W ramach tej sieci państwa członkowskie oraz organizacje będą mogły współpracować, aby szybko i skutecznie reagować na incydenty oraz wymieniać najlepsze praktyki w zakresie ochrony przed zagrożeniami cybernetycznymi. Ta inicjatywa podkreśla, że współpraca międzynarodowa jest kluczem do skutecznej walki z globalnymi zagrożeniami w cyberprzestrzeni.

Wpływ NIS 2 na przedsiębiorstwa

Dyrektywa NIS 2 znacząco wpłynie na funkcjonowanie przedsiębiorstw, zarówno pod kątem operacyjnym, jak i finansowym. Nowe regulacje mają na celu zwiększenie odporności firm na zagrożenia cybernetyczne, co wiąże się z koniecznością wprowadzenia zaawansowanych mechanizmów bezpieczeństwa, restrukturyzacji procesów oraz inwestycji w technologie i zasoby ludzkie. Poniżej przedstawiam najważniejsze zmiany, które przedsiębiorstwa muszą wziąć pod uwagę, aby dostosować się do wymogów NIS 2.

Obowiązki firm związane z dostosowaniem do NIS 2

Wprowadzenie NIS 2 oznacza, że firmy, które działają w kluczowych sektorach objętych dyrektywą, będą musiały zainwestować w zaawansowane mechanizmy bezpieczeństwa cybernetycznego. Wymogi te obejmują nie tylko monitorowanie sieci i wykrywanie zagrożeń, ale także wdrożenie zaawansowanych środków ochrony danych. Oznacza to, że przedsiębiorstwa muszą zainstalować narzędzia do analizy behawioralnej sieci, systemy zapobiegania wyciekom danych (DLP), a także narzędzia do monitorowania i zarządzania incydentami bezpieczeństwa.

NIS2 nakłada także obowiązek opracowania kompleksowych strategii zarządzania ryzykiem, które będą obejmować regularne testowanie systemów, prowadzenie audytów bezpieczeństwa oraz szkolenie pracowników w zakresie cyberbezpieczeństwa. Zwiększone wymagania dotyczą również obowiązku raportowania incydentów cybernetycznych, co wymusza na firmach gotowość do szybkiej reakcji oraz raportowania incydentów w ciągu 24 godzin od ich wykrycia.

Kolejną nowością jest obowiązek powołania oficera ds. bezpieczeństwa informacji (CISO) w większych firmach. Funkcja ta będzie kluczowa dla koordynowania działań związanych z bezpieczeństwem cyfrowym oraz odpowiedzialna za wdrożenie procedur zgodnych z NIS 2. W wielu organizacjach CISO stanie się centralną postacią odpowiedzialną za identyfikowanie zagrożeń i wdrażanie środków zapobiegawczych.

Kary za nieprzestrzeganie dyrektywy

Jednym z najważniejszych elementów NIS 2, który z pewnością zmusi przedsiębiorstwa do bardziej skrupulatnego przestrzegania przepisów, są nowe sankcje za brak zgodności z wymogami dyrektywy. Wprowadzone zostaną surowe kary finansowe, które mogą sięgać nawet 10 milionów euro lub 2% globalnych obrotów rocznych firmy, w zależności od tego, która z tych wartości jest wyższa. Sankcje te mają na celu zniechęcenie firm do zaniedbań w obszarze cyberbezpieczeństwa oraz zmotywowanie ich do podejmowania odpowiednich kroków, aby unikać poważnych naruszeń.

Przedsiębiorstwa, które nie dostosują się do wymogów, mogą również spotkać się z dodatkowymi restrykcjami, w tym możliwością zakazania im prowadzenia określonych działalności lub zawieszeniem ich usług. W praktyce oznacza to, że firmy będą musiały traktować kwestie zgodności z NIS22 jako priorytet, aby uniknąć nie tylko strat finansowych, ale także uszczerbku na reputacji i zaufaniu klientów.

Wpływ na dostawców usług IT i cloud computing

NIS 2 będzie miało również znaczący wpływ na dostawców usług technologicznych, takich jak dostawcy chmury obliczeniowej, usług komunikacyjnych czy infrastruktury IT. Firmy te, będące kluczowymi elementami ekosystemu cyfrowego, zostaną objęte bardziej rygorystycznymi wymaganiami dotyczącymi zabezpieczeń oraz zarządzania ryzykiem. Dla dostawców chmury obliczeniowej oznacza to konieczność dostosowania swoich usług do standardów zgodnych z NIS 2, a także uzyskanie certyfikacji potwierdzających zgodność z wymogami bezpieczeństwa.

Certyfikacja stanie się kluczowym elementem weryfikacji, czy dostawcy usług IT spełniają odpowiednie standardy bezpieczeństwa. Firmy, które dostarczają technologie cyfrowe, będą musiały udowodnić, że ich systemy są odpowiednio zabezpieczone, co pozwoli klientom na podejmowanie świadomych decyzji w zakresie wyboru usług. Zwiększone wymagania wobec dostawców IT mają na celu minimalizację ryzyka wynikającego z wykorzystania zewnętrznych zasobów, które mogą stać się celem cyberataków.

Dla wielu przedsiębiorstw współpraca z dostawcami usług IT i chmurowych stanie się bardziej sformalizowana i oparta na ściślejszej kontroli zgodności z przepisami. Z kolei dostawcy technologii będą musieli w większym stopniu angażować się w działania związane z zapewnieniem bezpieczeństwa swoich usług, co może wpłynąć na wzrost kosztów, ale również podnieść poziom zaufania w całym ekosystemie cyfrowym.

Działania wymagane od państw członkowskich i instytucji

Wraz z wprowadzeniem dyrektywy NIS 2 państwa członkowskie i ich instytucje zostaną zobowiązane do podjęcia szeregu działań mających na celu wzmocnienie cyberbezpieczeństwa na poziomie krajowym i europejskim. Dyrektywa nakłada na rządy odpowiedzialność za stworzenie odpowiednich ram prawnych i organizacyjnych, które umożliwią skuteczną ochronę kluczowej infrastruktury oraz sektorów strategicznych przed coraz bardziej zaawansowanymi zagrożeniami cybernetycznymi.

Nowe zadania dla organów krajowych

Jednym z kluczowych elementów NIS 2 jest wzmocnienie roli krajowych organów odpowiedzialnych za nadzór nad bezpieczeństwem cybernetycznym. Państwa członkowskie muszą utworzyć silne instytucje, które będą odpowiedzialne za monitorowanie i kontrolowanie zgodności przedsiębiorstw z przepisami dyrektywy. Te instytucje nie tylko będą nadzorować wdrażanie wymogów NIS 2, ale także odgrywać aktywną rolę w reagowaniu na incydenty cybernetyczne.

W praktyce oznacza to konieczność powołania organów nadzoru, które będą dysponować odpowiednimi zasobami i kompetencjami, aby skutecznie kontrolować przestrzeganie przepisów przez przedsiębiorstwa. Organy te będą mogły przeprowadzać audyty bezpieczeństwa, wprowadzać mechanizmy oceny ryzyka oraz nakładać kary finansowe na podmioty nieprzestrzegające regulacji. Państwa członkowskie będą musiały także zapewnić, że organy te dysponują niezbędnym wsparciem technicznym i operacyjnym, co pozwoli na sprawne wykrywanie, analizowanie i przeciwdziałanie cyberzagrożeniom.

W ramach działań wymaganych przez NIS 2 państwa członkowskie muszą także stworzyć mechanizmy umożliwiające firmom szybkie i skuteczne raportowanie incydentów cybernetycznych. Szybkie przekazywanie informacji o zagrożeniach ma kluczowe znaczenie dla koordynacji działań na poziomie krajowym i europejskim, dlatego przepisy NIS 2 wymagają ustanowienia jasnych procedur oraz platform do zgłaszania incydentów.

Europejska współpraca na rzecz cyberbezpieczeństwa

Wzmocniona współpraca na poziomie europejskim jest jednym z fundamentów NIS 2. Dyrektywa podkreśla potrzebę bardziej zintegrowanego podejścia do cyberbezpieczeństwa w całej Unii Europejskiej, co ma na celu lepszą ochronę przed zagrożeniami, które coraz częściej mają charakter transgraniczny.

W tym kontekście jednym z kluczowych działań jest utworzenie Europejskiej Grupy Współpracy ds. NIS, której zadaniem będzie koordynowanie działań związanych z cyberbezpieczeństwem na poziomie UE. Grupa ta będzie odpowiadać za monitorowanie wdrażania NIS 2 w poszczególnych państwach członkowskich oraz za wymianę najlepszych praktyk w zakresie ochrony cyfrowej infrastruktury. Europejska Grupa Współpracy będzie również kluczowym elementem w procesie szybkiego reagowania na zagrożenia cybernetyczne, które mogą dotknąć więcej niż jedno państwo członkowskie.

Znaczenie wymiany informacji między państwami członkowskimi oraz organizacjami międzynarodowymi w kontekście wykrywania i zwalczania zagrożeń jest również jednym z priorytetów NIS 2. Dyrektywa kładzie duży nacisk na to, aby kraje UE dzieliły się informacjami na temat incydentów, zagrożeń oraz narzędzi ochrony. W ten sposób możliwe będzie lepsze przewidywanie zagrożeń i szybsza reakcja na ataki cybernetyczne, które mogą dotknąć różnych sektorów i regionów.

Współpraca na poziomie europejskim obejmie także tworzenie wspólnych mechanizmów reagowania na zagrożenia, takich jak systemy ostrzegania o cyberatakach, które umożliwią natychmiastową wymianę danych o pojawiających się zagrożeniach. W ten sposób kraje UE będą w stanie bardziej efektywnie przeciwdziałać cyberatakom i minimalizować ich skutki.

Wytyczne dla firm: Jak przygotować się do NIS 2

Aby sprostać wymaganiom NIS 2 firmy muszą wdrożyć szereg procedur, które wzmocnią ich zdolność do ochrony przed cyberzagrożeniami. Poniżej przedstawiam kluczowe kroki, które powinny podjąć przedsiębiorstwa, aby odpowiednio przygotować się do implementacji NIS 2.

Ocena ryzyka i audyt wewnętrzny

Jednym z fundamentów skutecznego systemu cyberbezpieczeństwa jest ciągła ocena ryzyka. W kontekście NIS 2, firmy są zobligowane do przeprowadzania regularnych audytów wewnętrznych, których celem jest identyfikacja potencjalnych luk w zabezpieczeniach i ocena podatności na ataki.

Konieczność przeprowadzenia audytów wewnętrznych

Audyt wewnętrzny to proces systematycznego przeglądu systemów IT, który pozwala firmie na wykrycie istniejących słabych punktów i ocenę zgodności z obowiązującymi regulacjami. Audyt ten powinien obejmować zarówno infrastrukturę technologiczną, jak i procedury operacyjne. Wyniki audytów dostarczą cennych informacji na temat bieżącego stanu bezpieczeństwa, a także pomogą w opracowaniu planu naprawczego.

Wdrożenie polityki ciągłej oceny i monitorowania ryzyk

Dla skutecznej ochrony przed zagrożeniami konieczne jest przyjęcie podejścia opartego na ciągłej ocenie ryzyka. Polityka ta powinna obejmować zarówno identyfikację nowych zagrożeń, jak i monitorowanie zmian w technologii czy w organizacji, które mogą wpłynąć na bezpieczeństwo. Regularna ocena ryzyka pozwala na szybsze reagowanie na zmieniające się warunki i adaptację systemów bezpieczeństwa w czasie rzeczywistym.

Szkolenie pracowników

Technologia to nie jedyna linia obrony przed cyberatakami. W kontekście NIS 2 ogromną rolę odgrywa czynnik ludzki, dlatego regularne szkolenia pracowników są niezbędnym elementem strategii bezpieczeństwa.

Edukacja na temat zagrożeń związanych z phishingiem, ransomware i innymi atakami

Pracownicy powinni być świadomi zagrożeń, takich jak phishing, ransomware, ataki typu social engineering, czy malware. To właśnie oni często są celem ataków – cyberprzestępcy wykorzystują błędy ludzkie do obejścia technicznych zabezpieczeń. Szkolenia powinny zatem skupiać się na edukacji w zakresie rozpoznawania podejrzanych wiadomości, linków i załączników, a także na rozwijaniu nawyków bezpiecznego korzystania z poczty e-mail i Internetu.

Rola świadomości pracowników w minimalizowaniu ryzyka

Świadomi pracownicy to pierwsza linia obrony przed cyberzagrożeniami. Jeśli każdy w organizacji zrozumie, jakie zagrożenia mogą pojawić się w codziennej pracy i jak na nie reagować, ryzyko udanego ataku spada. Firmy powinny regularnie organizować warsztaty i ćwiczenia symulacyjne, które pozwolą pracownikom zdobyć praktyczne umiejętności w radzeniu sobie z realnymi sytuacjami kryzysowymi. Dodatkowo, wprowadzenie programów świadomości bezpieczeństwa, które będą częścią codziennej kultury organizacyjnej, znacznie zwiększy skuteczność działań prewencyjnych.

Opracowanie strategii cyberbezpieczeństwa

Jednym z najważniejszych kroków w przygotowaniach do wdrożenia NIS 2 jest stworzenie całościowej strategii cyberbezpieczeństwa, która obejmuje nie tylko obronę przed zagrożeniami, ale także działania w sytuacjach kryzysowych.

Przygotowanie planu reagowania na incydenty oraz tworzenie procedur zarządzania kryzysowego

Nawet przy najlepszych środkach ostrożności, incydenty bezpieczeństwa mogą się zdarzyć. Dlatego kluczowe jest, aby każda firma posiadała plan reagowania na incydenty (Incident Response Plan, IRP), który określi, jakie kroki należy podjąć w przypadku naruszenia bezpieczeństwa. Plan ten powinien obejmować procesy wykrywania incydentów, powiadamiania odpowiednich zespołów, minimalizowania skutków ataku, odzyskiwania danych oraz raportowania incydentów do właściwych organów nadzoru. W ramach zarządzania kryzysowego warto również opracować plany ciągłości działania, które umożliwią firmie funkcjonowanie nawet w obliczu poważnych zakłóceń.

Dostosowanie systemów bezpieczeństwa do wymagań NIS 2

NIS2 wprowadza szczegółowe wymagania dotyczące systemów bezpieczeństwa IT. Firmy muszą zadbać o to, aby ich infrastruktura była zgodna z tymi wymogami. Należy więc regularnie aktualizować systemy, aby zapobiec wykorzystaniu znanych luk w oprogramowaniu. Ważne jest również wdrożenie mechanizmów szyfrowania danych zarówno w stanie spoczynku, jak i w trakcie przesyłu, aby zapobiec ich przejęciu przez nieuprawnione osoby. Dodatkowo, regularne tworzenie kopii zapasowych jest kluczowe w kontekście ochrony przed ransomware i innymi atakami, które mogą uniemożliwić dostęp do kluczowych danych.

Korzyści płynące z wdrożenia NIS 2

Wdrożenie dyrektywy NIS 2 niesie ze sobą szereg korzyści zarówno dla firm, jak i dla konsumentów. Dzięki temu unijnemu aktowi prawnemu, przedsiębiorstwa mogą lepiej chronić swoje zasoby IT i infrastrukturę krytyczną, a jednocześnie zyskiwać przewagę na konkurencyjnym rynku. Jak prezentują się główne korzyści płynące z wdrożenia NIS 2?

Zwiększona odporność na cyberataki

Jednym z kluczowych celów dyrektywy NIS 2 jest zwiększenie odporności firm na cyberataki. Wymogi, które muszą spełniać przedsiębiorstwa, koncentrują się na wzmacnianiu zabezpieczeń i przygotowaniu się na potencjalne zagrożenia w cyberprzestrzeni.

NIS 2 wprowadza obowiązek wdrażania standardów bezpieczeństwa, które mają na celu ochronę infrastruktury krytycznej. Dzięki temu, firmy są lepiej przygotowane do obrony przed atakami zewnętrznymi, które mogłyby zakłócić ciągłość działania systemów i usług. Zwiększona ochrona obejmuje m.in. monitorowanie zagrożeń, szybsze reagowanie na incydenty oraz regularne przeprowadzanie ocen ryzyka. W efekcie, zasoby IT firm, takie jak serwery, sieci czy aplikacje, stają się mniej podatne na cyberzagrożenia.

Lepsza ochrona infrastruktury IT sprawia, że systemy europejskie stają się bardziej wiarygodne dla partnerów biznesowych oraz klientów. Dzięki temu, zarówno przedsiębiorstwa, jak i użytkownicy mogą korzystać z usług cyfrowych z większym poczuciem bezpieczeństwa. Taki wzrost zaufania ma kluczowe znaczenie w kontekście współpracy międzynarodowej, gdyż firmy działające na obszarze Unii Europejskiej mogą być postrzegane jako bardziej stabilne i godne zaufania. To z kolei przekłada się na możliwość przyciągania większej liczby klientów i partnerów biznesowych.

Poprawa bezpieczeństwa konsumentów

NIS 2 skupia się nie tylko na bezpieczeństwie firm, ale także na ochronie użytkowników końcowych. Dzięki temu konsumenci mogą czuć się bezpieczniej, korzystając z usług cyfrowych oraz powierzając swoje dane przedsiębiorstwom.

Dyrektywa wymaga od firm wdrożenia bardziej rygorystycznych środków ochrony danych, co w praktyce oznacza lepszą ochronę informacji osobowych i finansowych klientów. Dzięki temu dane takie jak numery kart płatniczych, adresy, czy inne informacje wrażliwe są mniej narażone na wycieki i nieautoryzowany dostęp. Przedsiębiorstwa muszą dbać o bezpieczeństwo przechowywanych danych na każdym etapie ich przetwarzania, co przekłada się na większą ochronę prywatności konsumentów.

Wzrost świadomości i lepsze procedury zarządzania bezpieczeństwem danych zmniejszają liczbę incydentów związanych z ich naruszeniem. Oznacza to, że konsumenci rzadziej muszą obawiać się, że ich dane zostaną skradzione lub wykorzystane w sposób nieuprawniony. Mniej incydentów to także mniejsze ryzyko dla reputacji firm oraz niższe koszty związane z obsługą i łagodzeniem skutków ewentualnych naruszeń.

Zwiększenie konkurencyjności firm

Dyrektywa NIS 2 stawia przedsiębiorstwom wysokie wymagania, ale jednocześnie otwiera przed nimi szansę na zdobycie przewagi konkurencyjnej. Firmy, które skutecznie wdrożą nowe przepisy, mogą zyskać na rynku dzięki oferowaniu bezpieczniejszych i bardziej niezawodnych usług.

Klienci coraz częściej zwracają uwagę na bezpieczeństwo cyfrowe, wybierając dostawców, którzy dbają o ich dane. Przedsiębiorstwa, które w pełni wdrożą standardy NIS 2, będą w stanie zaoferować lepsze zabezpieczenia, co może stać się istotnym czynnikiem wyróżniającym je na tle konkurencji. Bezpieczeństwo staje się wartością dodaną, którą można promować jako element strategii marketingowej. Firmy te będą mogły przekonać klientów, że wybór ich usług to także wybór pewności i ochrony, co jest kluczowe w dobie rosnących zagrożeń cyfrowych.

Podsumowanie

NIS 2, czyli Dyrektywa w sprawie bezpieczeństwa sieci i informacji (ang. Network and Information Security Directive), to kluczowy akt prawny, który znacząco wpłynie na kształt cyberbezpieczeństwa w Unii Europejskiej w nadchodzących latach. Jest kontynuacją pierwszej dyrektywy NIS, przyjętej w 2016 roku, ale wprowadza istotne zmiany, mające na celu lepsze dostosowanie przepisów do dynamicznie zmieniającego się środowiska cyfrowego oraz rosnących zagrożeń cybernetycznych. W obliczu rosnącej liczby ataków na infrastrukturę krytyczną oraz rozwijającego się cyberprzestępczości, NIS 2 stanowi krok w stronę bardziej zintegrowanej i spójnej polityki bezpieczeństwa na terenie całej Unii Europejskiej.

Znaczenie NIS 2 dla Cyberbezpieczeństwa

Dyrektywa NIS 2 ma fundamentalne znaczenie dla wzmocnienia ochrony zarówno firm, jak i obywateli UE. Główne cele NIS 2 obejmują zwiększenie odporności na cyberataki, poprawę ochrony danych osobowych i finansowych, a także wzmocnienie współpracy międzynarodowej w zakresie cyberbezpieczeństwa. Dzięki rozszerzeniu zakresu regulacji oraz zaostrzeniu wymogów dotyczących ochrony zasobów IT, NIS 2 stawia na prewencję i szybkie reagowanie na incydenty bezpieczeństwa. Obowiązki dotyczące raportowania incydentów i oceny ryzyka mają pomóc firmom lepiej przygotować się na potencjalne zagrożenia oraz skutecznie minimalizować ich skutki.

Jednym z najważniejszych aspektów NIS 2 jest objęcie przepisami szerszego spektrum sektorów gospodarki, w tym wielu nowych branż, które wcześniej nie były zobligowane do stosowania takich standardów bezpieczeństwa. Obejmuje to m.in. sektor telekomunikacyjny, wodociągowy, energetyczny, transportowy oraz dostawców usług cyfrowych. Takie podejście ma na celu zabezpieczenie krytycznych infrastruktur, których działanie jest kluczowe dla funkcjonowania całych społeczeństw i gospodarek.

Dzięki NIS 2, Unia Europejska dąży do stworzenia bardziej jednolitego podejścia do cyberbezpieczeństwa, w którym standardy i przepisy będą jednolite dla wszystkich państw członkowskich. To oznacza, że przedsiębiorstwa będą miały większą pewność prawną i jasne wytyczne dotyczące tego, jakie działania muszą podjąć w celu zabezpieczenia swoich systemów IT.

Przyszłość Cyberbezpieczeństwa w Europie

Wdrożenie NIS 2 stanowi istotny krok naprzód w budowie bardziej bezpiecznego cyfrowego ekosystemu w Europie, ale jest także częścią szerszej wizji przyszłości, w której cyberbezpieczeństwo stanie się nieodzownym elementem każdego procesu cyfryzacji. W miarę jak technologie rozwijają się w tempie niespotykanym w historii, a innowacje takie jak sztuczna inteligencja, Internet rzeczy (IoT) czy chmura obliczeniowa stają się standardem, konieczne jest zapewnienie, że infrastruktury cyfrowe są odporne na coraz bardziej zaawansowane zagrożenia.

NIS 2 jest zaledwie jednym z elementów składających się na nową strategię cyberbezpieczeństwa UE, która obejmuje również inne inicjatywy, takie jak Europejski Akt o Cyberbezpieczeństwie (Cybersecurity Act) czy planowane utworzenie Europejskiej Jednostki ds. Cyberbezpieczeństwa. W przyszłości możemy spodziewać się jeszcze większej integracji działań związanych z ochroną infrastruktury krytycznej i systemów cyfrowych w ramach całej wspólnoty europejskiej. Kluczowe znaczenie będzie miała również międzynarodowa współpraca w obliczu globalnych zagrożeń, które często wykraczają poza granice poszczególnych państw.

W kontekście przyszłości, kluczowym wyzwaniem dla Europy pozostaje również budowanie świadomości na temat cyberzagrożeń wśród przedsiębiorstw oraz obywateli. Wymogi NIS 2 zmuszają firmy do inwestowania w szkolenia pracowników, opracowywania strategii zarządzania ryzykiem oraz wdrażania zaawansowanych narzędzi ochrony. Długoterminowo, takie działania nie tylko przyczynią się do wzrostu odporności organizacji na ataki, ale także wpłyną na rozwój rynku pracy, na którym specjaliści z zakresu cyberbezpieczeństwa staną się jeszcze bardziej poszukiwani.

Audyt zgodności NIS 2 z summ-it

17 października mija formalny termin implementacji przepisów unijnej dyrektywy NIS 2 do prawodawstwa krajów UE. Na implementację przepisów w Polsce przyjdzie nam jeszcze trochę poczekać. Do kiedy?

Może to być co najmniej pół roku. Ministerstwo Cyfryzacji zapowiada, że projekt nowelizacji ustawy o Krajowym Systemie Cyberbezpieczeństwa trafi do Sejmu „jeszcze w tym roku”. Biorąc jednak pod uwagę charakter i długość procesu legislacyjnego, należy spodziewać się, że nowelizacja ustawy nie zostanie uchwalona przez Sejm wcześniej niż w pierwszym kwartale 2025 roku.

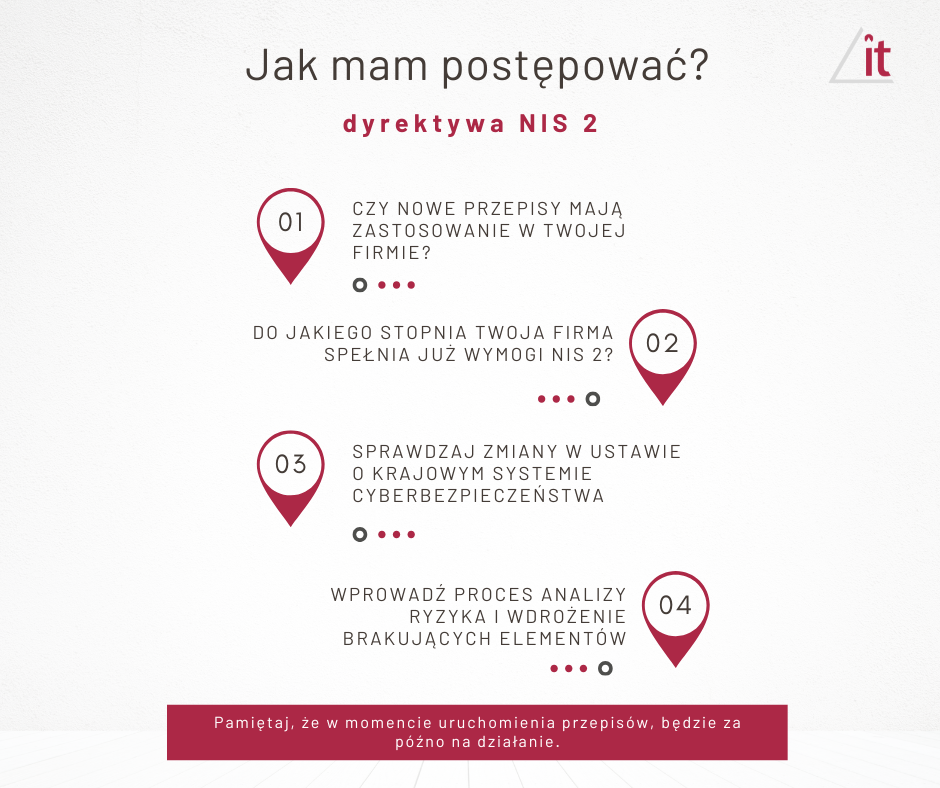

Pomimo faktu, że wejście przepisów w życie jest opóźnione, zalecamy, aby każda organizacja podjęła natychmiastowe działania w celu zapobiegania cyberatakom. Efektem ubocznym tych działań będzie szybsza zgodność z NIS 2 dla firm po opublikowaniu ostatecznych przepisów krajowych.

Czy wiesz, czy nadchodzące regulacje dotyczą Ciebie, na co Twoja firma musi się przygotować i jak zapewnić kompleksową ochronę swoich danych?